Digitalisierung im Klartext

Gastbeitrag unseres Kooperationspartners „NetUSE AG“

Schützen Sie sich vor Locky & Co – mit Check Point SandBlast

Die Schadsoftware Locky erlangte 2016 traurige Berühmtheit: An einem einzigen Tag befiel sie über 17.000 Rechner und verschlüsselte alle Daten! Der Verschlüsselungstrojaner legte manche Firma komplett lahm – in einigen Fällen für Tage. Dabei gibt es bereits Lösungen wie Check Point SandBlast, die vor gefährlichen Zero-Day-Attacken schützen.

Locky zählt zu den Verschlüsselungs- und Erpressertrojanern, sogenannter Ransomeware. Der Trojaner verschlüsselt alle Daten, derer er habhaft werden kann. Besonders fatal ist dies, wenn das Backup im gleichen System liegt und ebenfalls verschlüsselt ist. Stellen Sie sich vor: Sie verlieren von einem Moment auf den anderen alle Daten in Ihrem Unternehmens-Netzwerk!

Ransomeware: Erst verschlüsseln, dann erpressen

Die verschlüsselten Daten schalten die Erpresser nur gegen digitales Lösegeld wieder frei. Aber wie konnte der Virus überhaupt so viele Unternehmen befallen? Die sind doch alle mit teurer Virenschutzsoftware geschützt, oder?

Weshalb konventioneller Virenschutz nicht mehr ausreicht

Die traurige Wahrheit: Virenschutz bietet kaum noch Schutz – zumindest klassische Antiviren-Software. Das hängt damit zusammen, wie klassische Antivirenprogramme arbeiten. Die Wahrheit ist: Sehr, sehr einfach.

Antiviren-Software ist tot.

Die Äußerung des Symantec Präsidenten ist jedoch etwas überzogen. Klassische Antivirenprogramme suchen nach für sie bekannten Mustern von Schadsoftware. Daher müssen Antivirenprogramme auch laufend aktualisiert werden. Aber es reicht bereits aus, eine einzige Programmzeile an der Schadsoftware zu verändern, damit sie nicht mehr erkannt wird. Und da diese Anpassungen heutzutage stündlich passieren, können klassische Virenscanner nicht mehr rechtzeitig aktuell gehalten werden. Dennoch sind klassische Antivirenprogramme ein wichtiger Baustein im Sicherheitskonzept einer Firma, um die IT-Infrastruktur vor bekannten Bedrohungen zu schützen und so das „Grundrauschen“ von moderner Schutzsoftware fernzuhalten.

Moderne Schutzsoftware setzt mehr auf Vor- als auf Nachsorge. Sie baut quasi ein digitales Immunsystem auf, um zum Beispiel Angriffe per Exploit-Methode zu erkennen.

Was ist ein Exploit und wie schützen Sie Ihre IT?

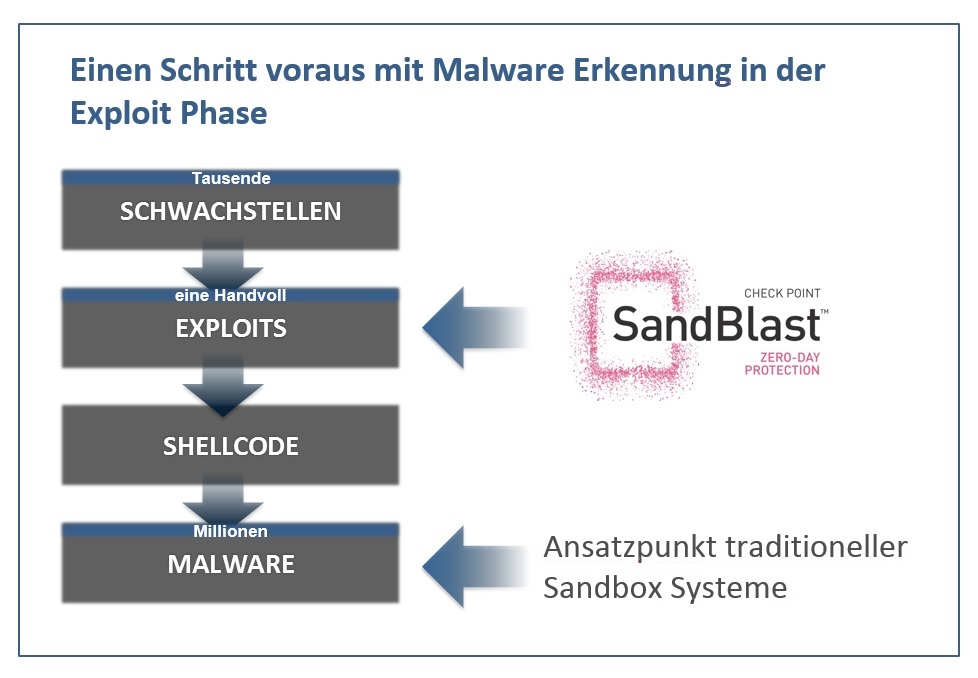

Ein Exploit nutzt Schwachstellen in Betriebssystemen von Computern aus, um Schadcode auf die Rechner nachladen zu können. Wird eine neu entdeckte Sicherheitslücke zum ersten Mal ausgenutzt und ist diese dem Software-Hersteller nicht bekannt, spricht man von einer Zero-Day-Attacke.

Klassischer Virenschutz schützt nicht vor Zero-Day-Attacken

Es liegt auf der Hand, dass klassischer Virenschutz Zero-Day-Attacken überhaupt nicht verhindern kann. Deswegen ist es so wichtig, dass moderner Virenschutz das Verhalten von Exploits analysiert und so im Vorfeld das Nachladen der eigentlichen Schadsoftware verhindert. Vorsorge statt Nachsorge.

Check Point SandBlast kombiniert mehrere Schutzmethoden auf einem neuen Niveau

Zero-Day-Attacken abzuwehren ist das Ziel von „SandBlast Zero-Day Protection“. Das Produkt von Check Point kombiniert dazu eine Weiterentwickelung der bekannten Sandbox-Technologie auf CPU-Ebene mit der sogenannten Threat Extraction. Aber der Reihe nach:

1. Sandbox

Eine Sandbox ist eine virtuelle Umgebung, in der verdächtige Dateien isoliert getestet werden. Schadsoftware kann so entdeckt werden, bevor das eigentliche System gefährdet wird. Ein Nachteil bisheriger Sandbox-Systeme: Viele Trojaner arbeiten zeitverzögert, da deren Entwickler davon ausgehen, dass sie zuerst in einer Sandbox landen. Andere merken sogar, wenn sie sich in künstlichen Test-Umgebungen befinden. Ein weiterer Nachteil ist, dass das Testen einige Minuten dauert – und das verzögert merklich die Übermittlung von E-Mails. Hier spielt die Threat Extraction ihre Stärke aus:

2. Threat Extraction

Threat Extraction ist eine Neuentwicklung von Check Point. Dabei wird vom E-Mail-Anhang eine sichere Vorschauversion erstellt, in der möglicherweise gefährliche Elemente wie Macros oder Links deaktiviert werden. Mit dieser Vorschauversion kann der Nutzer nun arbeiten, während die Ursprungsdatei parallel in der Sandbox geprüft wird.

3. CPU Level basiert

SandBlast überwacht Vorgänge direkt auf der CPU-Ebene, also auf der untersten Ebene des Rechners. Exploits und ihre Methoden können sich hier nicht verstecken. So kann SandBlast schon aktiv werden, bevor durch einen Exploit die eigentliche Schadsoftware nachgeladen wird.

Vorteile SandBlast: Frühes Erkennen und schnelles Arbeiten

SandBlast ist eine aus unserer Sicht herausragende Lösung. Sie vereint die klassische Sandbox mit der neuartigen Threat Extraction – und das alles auf CPU Level. Das hat zwei wesentliche Vorteile: Erstens arbeitet das System dadurch sehr schnell: Dateien aus Mails oder dem Download stehen Ihren Mitarbeitenden sofort zur Verfügung. Zweitens erkennt das System sehr viele Angriffe, noch bevor sie im Netzwerk stattfinden.

Persönliches Fazit

CheckPoint SandBlast ist derzeit die beste Lösung mit der höchsten Schutzklasse.

Klassische Virensoftware halten maximal 60 bis 70 % der Schadsoftware auf. Mit Check Point SandBlast kommen Sie auf eine beachtliche Erkennungsrate von über 95%. Die Kombination aus klassischen Virenschutz und neuester SandBlast-Technik schützt sie daher am besten.

Foto-Nachweis

unsplash.com / Luca Zanon (CC0 Lizenz)

Björn Kirchberg

Produktmanager Security NetUSE AG

Björn Kirchberg betreut bei der NetUSE AG als Produktmanager den Bereich Security. Seine langjährigen Tätigkeiten im Bereich Mobile Security bei deutschen Mobilfunkunternehmen machen ihn zum Fachmann für Mobile Sicherheit.

Newsletter

Lassen Sie sich regelmäßig über Neuigkeiten informieren, indem Sie unseren Newsletter abonnieren.

Anmelden

NetUSE AG

NetUSE ist 1992 als Internet-Pionier gestartet und hat sich im Laufe der bald 25-jährigen Geschichte als eines der größten und erfolgreichsten IT-Systemhäuser in Norddeutschland etabliert. Neben dem klassischen IT-Systemhausgeschäft mit den marktführenden Herstellern gehören IT-Sicherheit und Internet-Services zu den Kernthemen des Unternehmens. Mit ihren 70 Mitarbeitern deckt die NetUSE AG die gesamte Wertschöpfungskette aus einer Hand ab; Beratung – Design und Konzepterstellung, Beschaffung – Implementierung und 7×24 Service, sowie der komplette Betrieb von Infrastruktur – Managed Services und Cloud Services. www.netuse.de

Rufen Sie weitere Informationen ab

Senden Sie uns eine kurze Mitteilung und wir liefern Ihnen die Informationen, wie eine individuelle Lösung für Ihr Unternehmen aussehen kann.